監視されているのも知らずに!

かれこれもう数ヶ月になろうか?私が管理しているとあるserverに、ポートスキャンをして、応答があるサービスに向かってアタックを開始した。それは、server乗っ取り系のアタックであるが、古典的な手法でのアタックである。こちらも知ってはいながら、どんなことをしてくるか?詳細にログを取りながら手口を伺っていたのですが、そろそろ手を打とうかという事で対応を行った。

どんなアタックを仕掛けてきたか?

まずは、私が契約しているグローバルIPに対してポートスキャンを確認した。次に、あるサイトの開発serverで、複数人で使用しているので、お分かりであろうかと思うのだが、SSHをあけているのだが、もちろん標準ポートではないですよ。先ほどのポートスキャンでSSHサービスが応答してしまったので、それに向かってアタックを仕掛けてきた。

下記がそのアタックの一部抜粋したログである。スクリプトによる辞書アタックな典型的なアタック手法ですね。いろんな文言・言葉・名前などを送ってIDがあるかないか?を調べて居る模様が手に取るように分かりますね。このserverですよ、パスワード認証許可しておらず、公開鍵だけの認証にしているので、鍵を持ってこないとまず入れる事はないのです。また、前段にIPSがいてパケット単位で監視しているサーバになります。

Apr 1 03:48:01 stg sshd[32096]: input_userauth_request: invalid user beppie

Apr 1 03:54:12 stg sshd[32196]: input_userauth_request: invalid user berangere

Apr 1 04:00:22 stg sshd[32292]: input_userauth_request: invalid user berd

Apr 1 04:06:32 stg sshd[32395]: input_userauth_request: invalid user berenice

Apr 1 04:12:39 stg sshd[32487]: input_userauth_request: invalid user berenice

Apr 1 04:18:48 stg sshd[32582]: input_userauth_request: invalid user berenice

Apr 1 04:24:54 stg sshd[32677]: input_userauth_request: invalid user beret

Apr 1 04:31:01 stg sshd[302]: input_userauth_request: invalid user berg

Apr 1 04:37:07 stg sshd[400]: input_userauth_request: invalid user berger

Apr 1 04:43:14 stg sshd[499]: input_userauth_request: invalid user berget

Apr 1 04:49:18 stg sshd[595]: input_userauth_request: invalid user berk

Apr 1 04:55:22 stg sshd[688]: input_userauth_request: invalid user berna

Apr 1 05:01:25 stg sshd[791]: input_userauth_request: invalid user bernabe

Apr 1 05:07:29 stg sshd[889]: input_userauth_request: invalid user bernabeu

Apr 1 05:13:31 stg sshd[983]: input_userauth_request: invalid user bernadene

Apr 1 05:19:32 stg sshd[1078]: input_userauth_request: invalid user bernadette

Apr 1 05:25:34 stg sshd[1170]: input_userauth_request: invalid user bernadette

Apr 1 05:31:36 stg sshd[1262]: input_userauth_request: invalid user bernadette

Apr 1 05:37:37 stg sshd[1361]: input_userauth_request: invalid user bernadina

Apr 1 05:43:37 stg sshd[1453]: input_userauth_request: invalid user bernadine

Apr 1 05:49:37 stg sshd[1548]: input_userauth_request: invalid user bernadine

Apr 1 05:55:37 stg sshd[1640]: input_userauth_request: invalid user bernadine

Apr 1 06:01:38 stg sshd[1765]: input_userauth_request: invalid user bernard

Apr 1 06:07:39 stg sshd[1861]: input_userauth_request: invalid user bernard

Apr 1 06:13:39 stg sshd[1971]: input_userauth_request: invalid user bernarda

Apr 1 06:19:38 stg sshd[2066]: input_userauth_request: invalid user bernardina

Apr 1 06:25:39 stg sshd[2158]: input_userauth_request: invalid user bernardo

Apr 1 06:31:40 stg sshd[2250]: input_userauth_request: invalid user bernd

Apr 1 06:37:39 stg sshd[2342]: input_userauth_request: invalid user bernhard

Apr 1 06:43:40 stg sshd[2434]: input_userauth_request: invalid user berni

Apr 1 06:49:41 stg sshd[2526]: input_userauth_request: invalid user bernice

Apr 1 06:55:42 stg sshd[2618]: input_userauth_request: invalid user bernice

Apr 1 07:01:43 stg sshd[2721]: input_userauth_request: invalid user bernice

Apr 1 07:07:44 stg sshd[2813]: input_userauth_request: invalid user berri

Apr 1 07:13:45 stg sshd[2905]: input_userauth_request: invalid user berrie

Apr 1 07:19:48 stg sshd[3000]: input_userauth_request: invalid user bert

Apr 1 07:25:49 stg sshd[3092]: input_userauth_request: invalid user bertha

Apr 1 07:31:54 stg sshd[3187]: input_userauth_request: invalid user bertha

Apr 1 07:37:56 stg sshd[3279]: input_userauth_request: invalid user bertha

Apr 1 07:43:58 stg sshd[3371]: input_userauth_request: invalid user bertille

Apr 1 07:50:01 stg sshd[3463]: input_userauth_request: invalid user bertille

Apr 1 07:56:04 stg sshd[3556]: input_userauth_request: invalid user bertille

Apr 1 08:02:06 stg sshd[3661]: input_userauth_request: invalid user bertram

Apr 1 08:08:09 stg sshd[3756]: input_userauth_request: invalid user bertrand

Apr 1 08:14:12 stg sshd[3852]: input_userauth_request: invalid user bery

Apr 1 08:20:18 stg sshd[3949]: input_userauth_request: invalid user beryl

Apr 1 08:26:23 stg sshd[4042]: input_userauth_request: invalid user beryl

Apr 1 08:32:27 stg sshd[4134]: input_userauth_request: invalid user beryl

Apr 1 08:38:33 stg sshd[4226]: input_userauth_request: invalid user beryle

Apr 1 08:44:41 stg sshd[4318]: input_userauth_request: invalid user beshi

Apr 1 08:50:47 stg sshd[4410]: input_userauth_request: invalid user bess

Apr 1 08:56:54 stg sshd[4505]: input_userauth_request: invalid user bess

Apr 1 09:03:02 stg sshd[4608]: input_userauth_request: invalid user bess

Apr 1 09:09:12 stg sshd[4708]: input_userauth_request: invalid user bessie

Apr 1 09:15:25 stg sshd[4804]: input_userauth_request: invalid user bessie

Apr 1 09:21:38 stg sshd[4899]: input_userauth_request: invalid user bessie

Apr 1 09:27:50 stg sshd[4991]: input_userauth_request: invalid user bessy

Apr 1 09:34:04 stg sshd[5088]: input_userauth_request: invalid user best

Apr 1 09:40:18 stg sshd[5191]: input_userauth_request: invalid user bestman

どこからよ!?

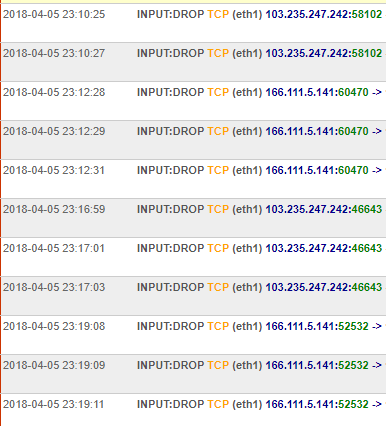

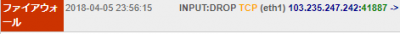

って実IPいりですよw今回だけ特別ですからね。中国から発信されているっぽですね。以前は166.111.5.141だけだったのですが最近3カ所からアタックし始めたのでウザイので泳がせずブロックする事にしました。見て分かる通り、気づかれないように時間も数分に1度程度のアタックを継続して送ってくる奴っぽいですね。とはいえですね、茶番に付き合う気はないのでとっととブロックです。

泳がすこと数ヶ月、下記のアタック回数となってます。ひどいですよねぇ。

[root@stg ~]# cat /var/log/secure* | grep 166.111.5.141 | wc -l

334

[root@stg ~]# cat /var/log/secure* | grep 103.235.247.242 | wc -l

15281

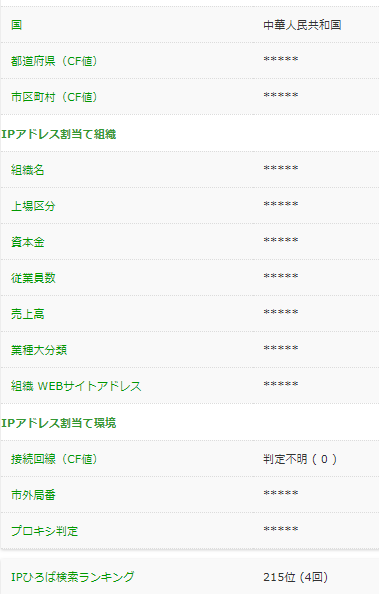

IPひろばで調べて見ると!中華人民共和国ってでてますね。

ここら辺りからアクセスされているっぽです。まあ、プロバイダーの所在地でしょうけど。

ブログ的には、記事になる案件なのでいいのですが、個人的には人のサーバにログインしてやろうなんてけしからん訳です。皆様も個人的な趣味・趣向でクラックなんかしてると、国内には不正アクセス禁止法なるものが存在していますので、痛い目を見るかも知れませんよ。くれぐれもやめておいた方がいいですよ。

ブロックしたIPは?

ポリシーは詳しくは言えませんが、ブロックしたのはこのIPの32ビットマスクでブロックしてだけではありません。むしろ/32なんかでブロックする訳がありません。もう分かりましたよね?はい。まあそういう事ですね。

結論

ブロックして、1時間程度で3つIPからのアタックは停止したようです。向こうからしてみれば、IPが変わったんだろう程度だろうですが、アタックしている事もログを取って監視されているという事をお忘れ無く!